PN532 進階使用手冊

本文將引導您完成門禁卡的複製流程,包括加密分析、解卡、資料導出與寫入新卡等進階操作。

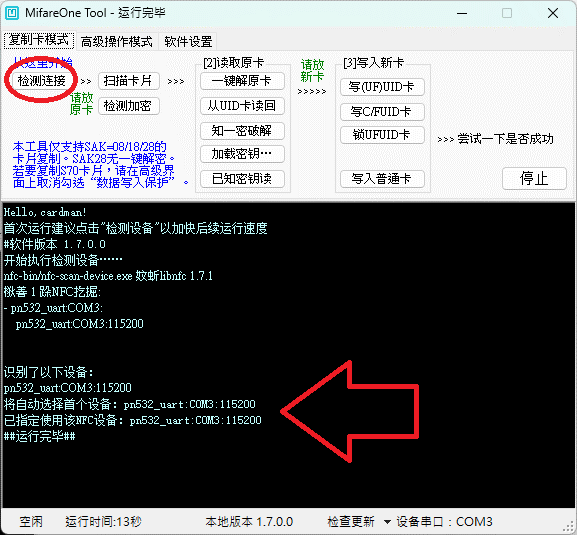

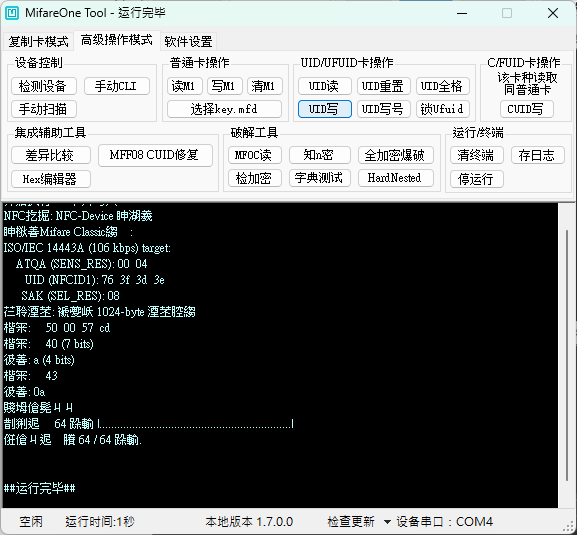

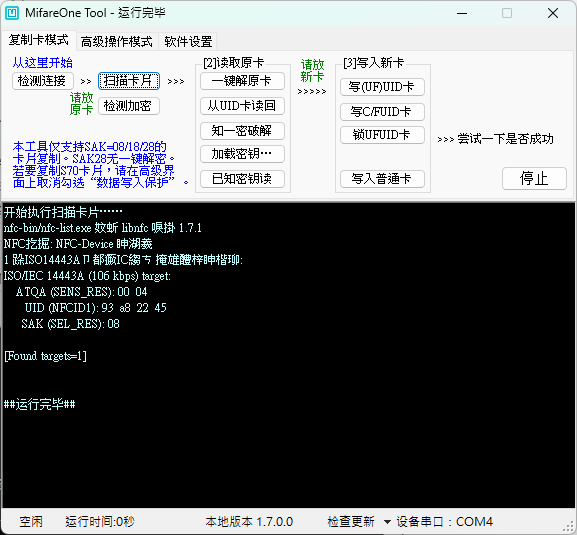

首先,將讀卡機透過 USB 連接至電腦,切換到高級操作模式,按下「檢測設備」按鈕,確認設備已成功連接。

了解卡片的加密狀況

Section titled “了解卡片的加密狀況”將卡片放到讀卡機上,按下「檢測加密」按鈕。請勿移動卡片,直到密碼畫面完整顯示。

1. 無加密

Section titled “1. 無加密”密碼欄位全部顯示為公開的預設值,例如 FFFFFFFFFFFF、000000000000、A1A2A3A4A5A6 或 A1B2C3D4E5F6。如果是這種情況,恭喜你,你的卡片是無加密卡,操作最簡單。

2. 半加密(至少已知一組密碼)

Section titled “2. 半加密(至少已知一組密碼)”

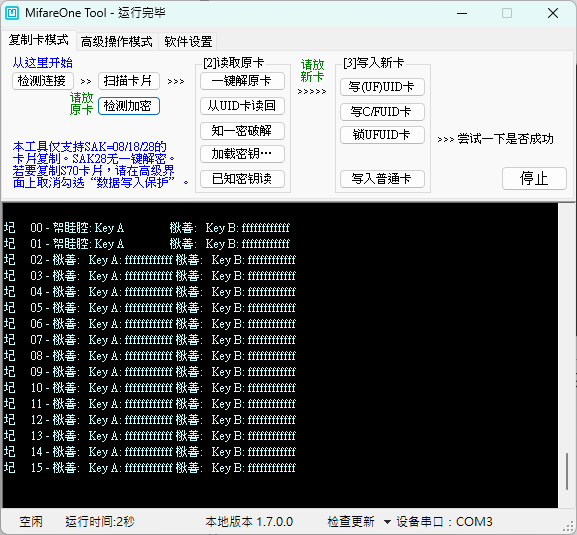

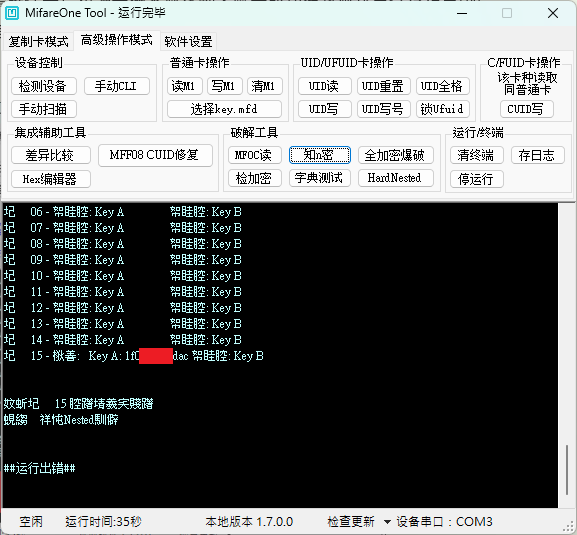

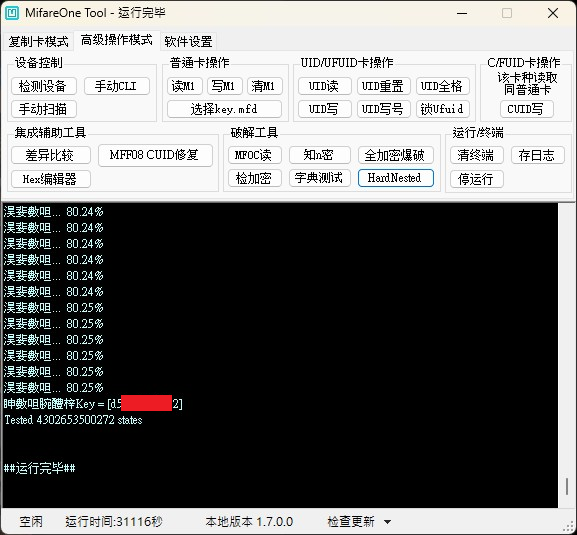

如上圖所示,至少有一組密碼被成功讀取(例如 FFFFFFFFFFFF),但其他區的密碼未讀出。這種情況代表你的卡片是半加密卡,目前半加密卡的解卡成功率仍然相當高。

3. 全加密

Section titled “3. 全加密”

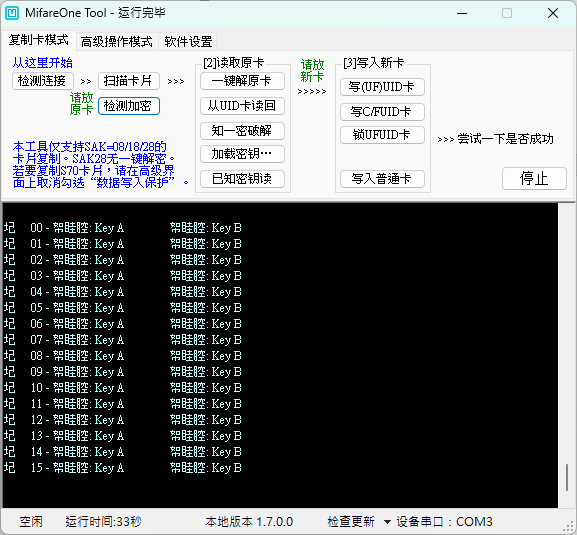

如上圖所示,所有密碼欄位皆為空白,代表你的卡片是全加密卡。此時須視卡片晶片的年份判斷:近 10 年出廠的晶片大機率無法破解,較舊的晶片則成功率較高。

開始解卡與導出資料

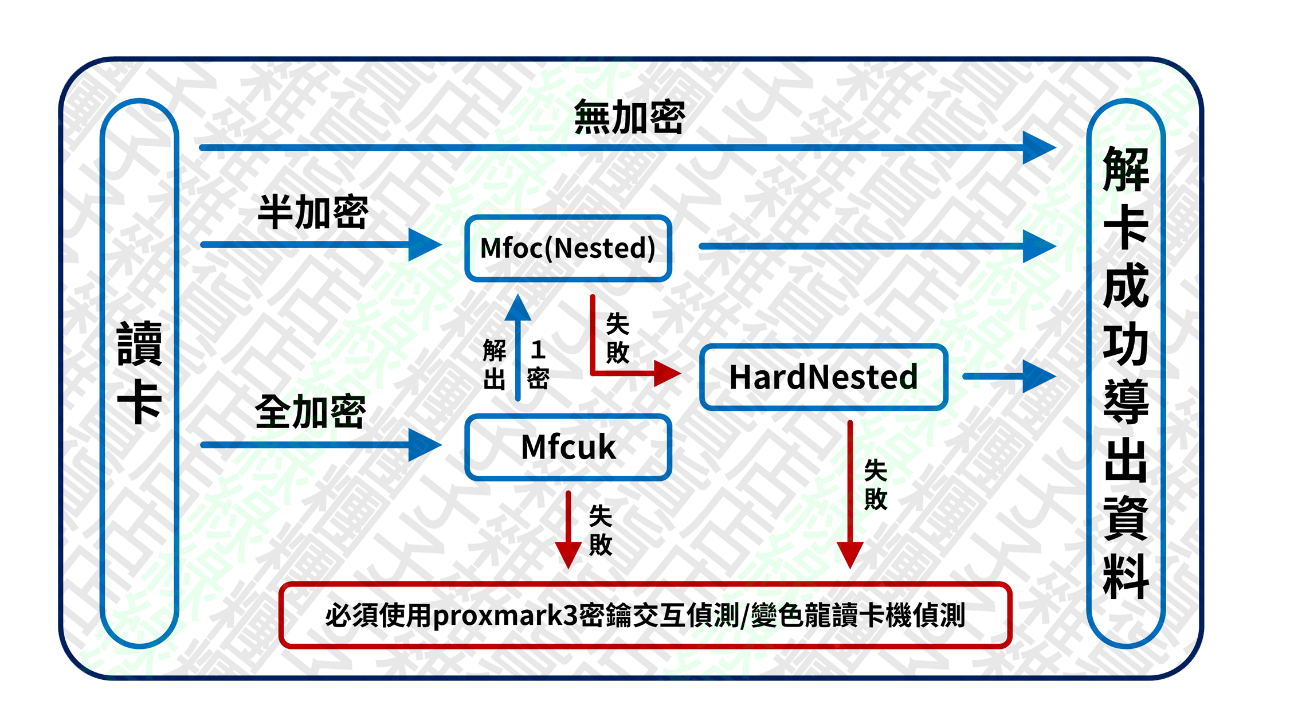

Section titled “開始解卡與導出資料”以下是解卡流程的總覽:

無加密卡的解卡

Section titled “無加密卡的解卡”直接點擊「一鍵解原卡」,請勿移動卡片,約等待 20 秒完成讀卡。讀卡完成後會跳出儲存視窗,選擇存放位置即可。

半加密卡的解卡

Section titled “半加密卡的解卡”方法一:Nested 攻擊

Section titled “方法一:Nested 攻擊”如果卡片存在漏洞,點擊「一鍵解原卡」後,程式會自動嘗試使用 Mfoc(Nested) 方式解卡。過程可能需要數分鐘到數小時不等,請確保卡片和讀卡機保持不動。解卡成功後將跳出儲存視窗。

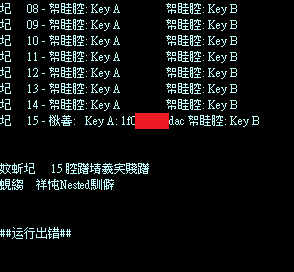

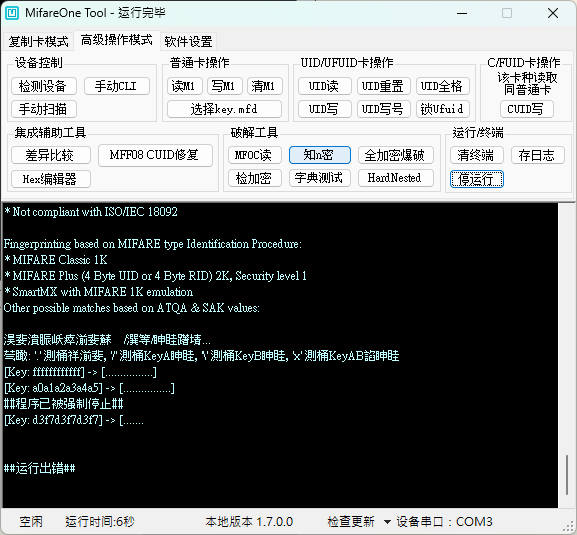

若出現上圖的錯誤訊息,代表卡片不支援 Nested 攻擊,請改用 HardNested 方法。

方法二:HardNested 攻擊

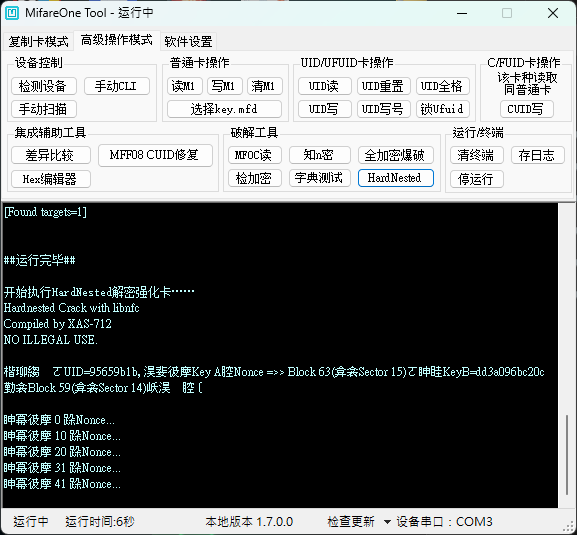

Section titled “方法二:HardNested 攻擊”HardNested 解卡取決於電腦硬體效能。程式會先花約 10 分鐘收集卡片的 Nonce 數據,再進行密碼運算,通常解開一組密碼需要 1 小時以上。

操作步驟如下:

- 將上方選取欄切換到高級操作模式,點擊「HardNested」按鈕。

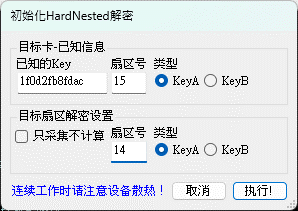

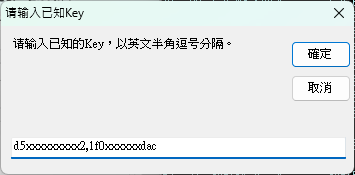

- 在跳出的對話框中,填入先前「一鍵解原卡」所取得的已知密碼。例如:該密碼位於第 15 區的 Key A 為

1f0XXXXXXdac,並指定目標扇區(即你要解開的密碼所在區域),然後按下「執行」。

- 經過一段時間後,密碼被解出。請記下 Key 後方的英數字串,用記事本或手動抄錄保存。

使用「知 n 密」功能導出資料

Section titled “使用「知 n 密」功能導出資料”假設已取得全部密碼,請按下「知 n 密」按鈕。

在跳出的對話框中,輸入所有已知密碼。若有 2 組以上的密碼,請用英文半形逗號 , 分隔,不需要任何空格。

輸入完成後按下確定鍵,程式會使用預設密碼加上您輸入的密碼進行解卡。

全加密卡的解卡

Section titled “全加密卡的解卡”對於有漏洞的全加密卡,可透過 Mfcuk 進行全加密爆破。這是唯一一種在無密碼狀態下從零開始的解卡方式。

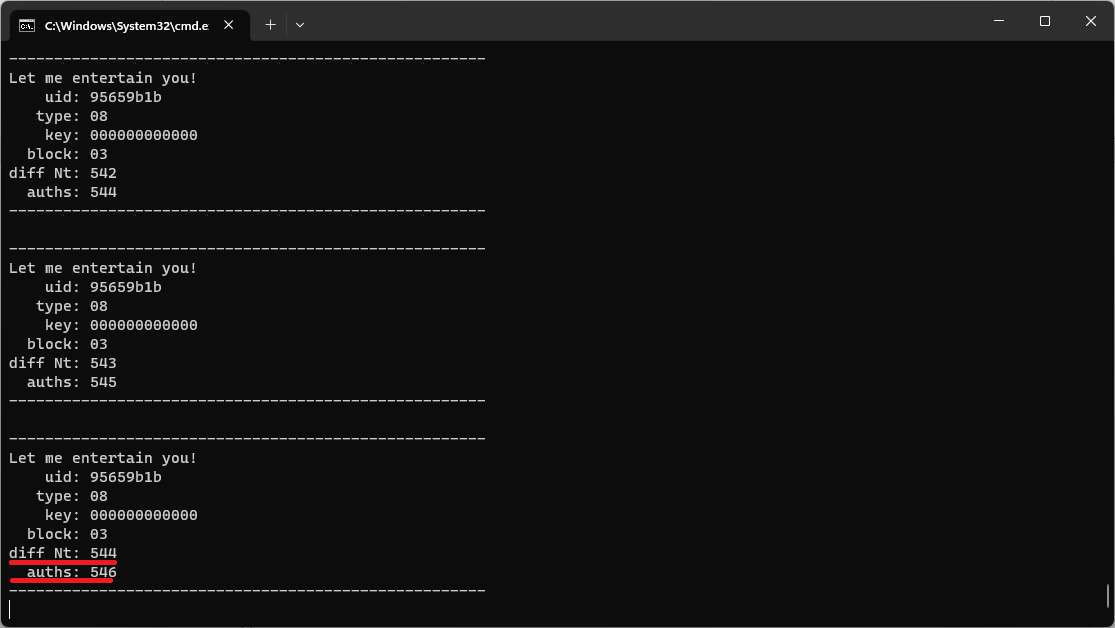

點擊「全加密爆破解卡」按鈕,將跳出如下圖的黑色指令介面:

Mfcuk 沒有解卡進度顯示,只要未找到正確密碼就會持續嘗試。此過程不太消耗電腦資源,可掛著做其他事情,約 3 小時後再回來查看。

判斷結果的方式:

- 成功:視窗消失,或最下方顯示

INFO: block 0 recovered KEY,請記下 KEY 後方的密碼,再使用 Nested 或 HardNested 教學,將密碼導入「知 n 密」功能。 - 觀察中:檢查

diff Nt與auths兩組數字,diff Nt最好為auths的 20%~25%。若數值在此範圍內,建議等待更長時間。 - 失敗:若

diff Nt與auths從頭到尾幾乎相同,可宣告失敗。

全加密爆破的目的是先解出一組密碼,再使用 Nested 或 HardNested 工具提取其他密碼。若始終無法成功,則需購買更進階的設備(如 Proxmark3)來偵測卡片與讀卡機之間的密碼交換。

UID 卡寫入

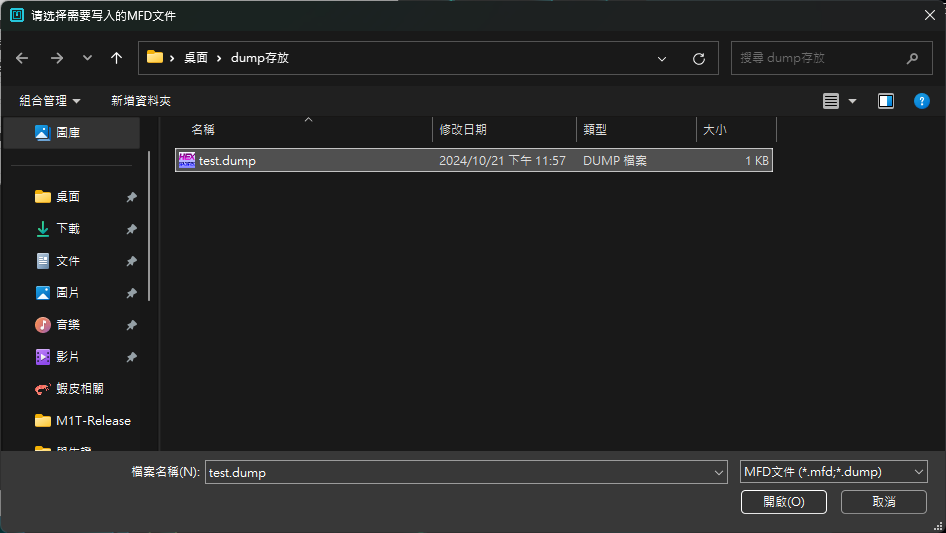

Section titled “UID 卡寫入”點擊「UID 寫」後,會跳出檔案選取介面。

選擇先前解卡導出的 .dump 檔案(例如 test.dump)。

觀察寫入紀錄,若顯示 64/64,代表全卡寫入成功,可以拿著卡片去實際測試感應。

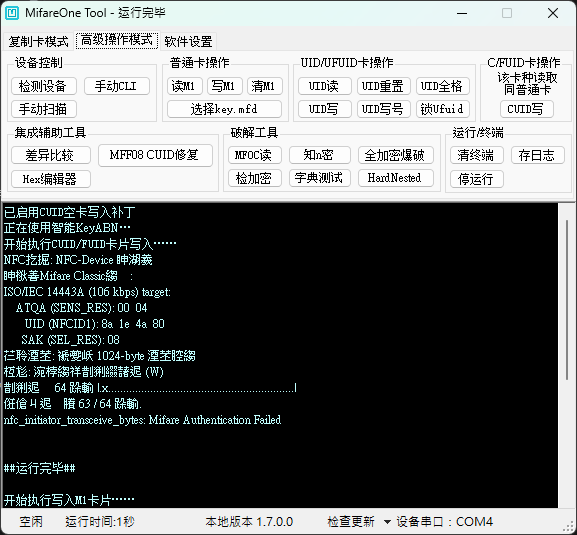

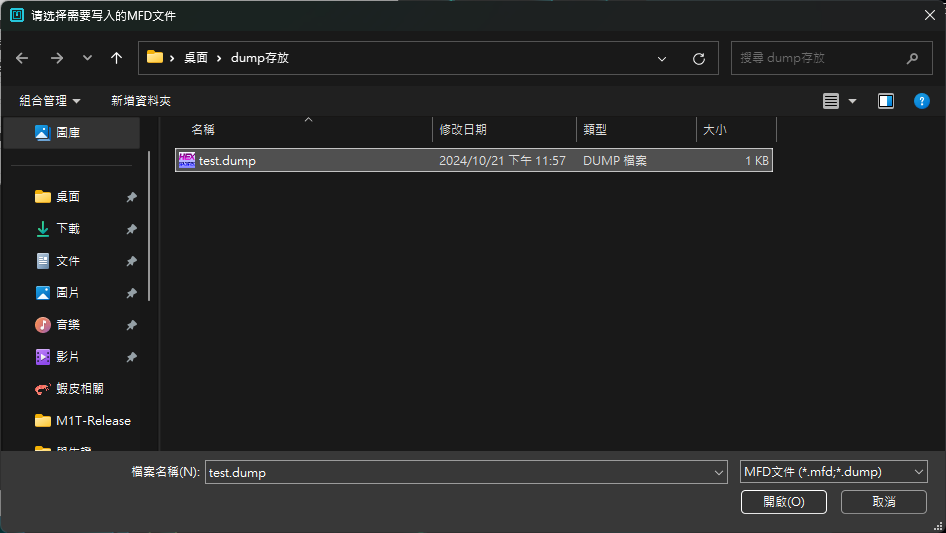

CUID 卡寫入

Section titled “CUID 卡寫入”點擊「CUID 寫」後,同樣會跳出檔案選取介面。

選擇先前解卡導出的 .dump 檔案。

寫入成功後,可比較前後卡號(例如從 8A 開頭變為 93 開頭),確認無誤即可實際測試感應。